Hallo Freunde der Sonne,

jeder kennt das Problem – da bricht einer ins Netzwerk ein, gibt sich die IP des Domain-Controllers und verteilt wahrlos eigene Batch-Dateien aus einer nachgebauten Netlogon-Freigabe. Hier die von Microsoft beschriebene abhilfe, nach Hinweis von heise.de…

Gruppenrichtlinien: UNC-Sicherheitseinstellungen

Quellen:

- Hinweis auf Sicherheitslücke:

http://www.heise.de/newsticker/meldung/Sicherheitsluecke-in-Gruppenrichtlinien-Mit-dem-Patchen-allein-ist-es-nicht-getan-2550209.html - Behebung:

https://support.microsoft.com/kb/3000483

Kurze Zusammenfassung:

- Legen Sie eine neue, erzwungene Gruppenrichtlinie am besten neben der Default-Domain-Policy an

- Navigieren Sie zu folgender Einstellung:

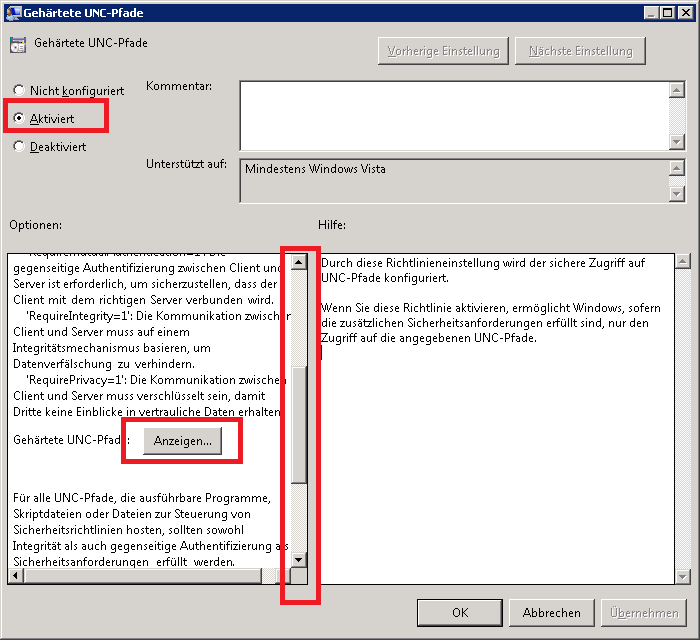

„Computer/Richtlinien/Administrative Vorlagen/Netzwerk/Netzwerkanbieter/Gehärtete UNC-Pfade“ - Aktivieren und Bearbeiten Sie die „gehärteten UNC-Pfade“, siehe Abbildung 1:

NOTIZ: Sicherheitslevel

„RequireIntegrity=1“ – Verifizierung des Zielservers

„RequireMutualAuthentication=1“ – Gegenseitige Authentifizierung

„RequirePrivacy=1“ – Verschlüsselung des DatenverkehrsNOTIZ: UNC-Wildcards

„\\Server\Freigabe“ – festgelegter Pfad

„\\Server\*“ – alle Freigaben eines Servers

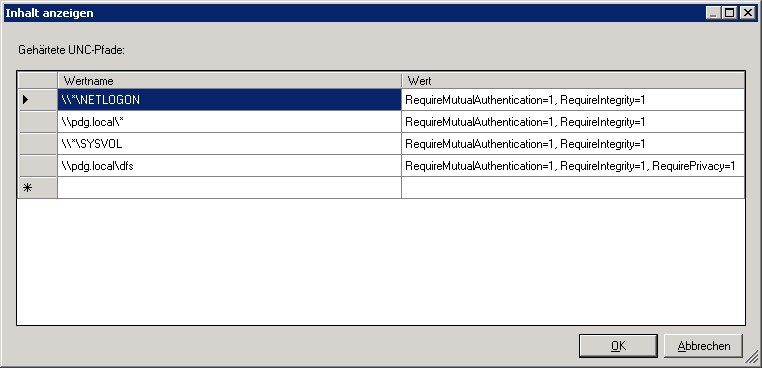

„\\*\Freigabe“ – alle Server mit dieser Freigabe - Festlegen der empfohlenenden Sicherheitseinstellungen, siehe Abbildung 2:

In dieser Abbildung wird die minimale Sicherheits für den Netlogon/Sysvol festgelegt, damit ist die Sicherheit der Gruppenrichtlinien wieder gewährleistet.

Zusätzlich werden alle Domain-Pfad-Freigaben zur Verifizierung aufgefordert, der DFS-Pfad selbst soll nun auch verschlüsselt zu den Clients übertragen werden.