Hallo Freunde der Sonne,

hier einmal in einem Artikel knackig verpackt: wie verwende ich denn meinen NPS/RADIUS denn nun im Netzwerk für die kabelgebundene Authentifzierung.

Im Beispiel wird das ganze an einem einfachen Netgear-Switch durchgespielt.

Switch als RADIUS-Client für LAN Authentifizierung

1. Switch-Vorbereitung gegen böse Überraschungen

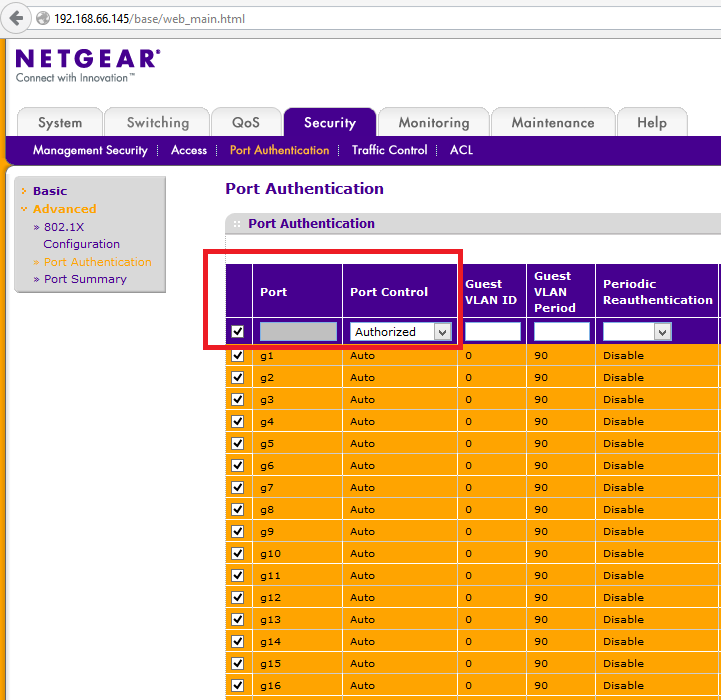

Bevor die Zugriffsart der Switch-Schnittstellen eingeschränkt wird, sollte man sich immer eine Türe offen halten. Daher bitte schon Mal in den Bereich Sicherheit gehen und dort die „Port Authentication“/Advanced Port Authentication“ besuchen. Siehe Abbildung 1:

Nachdem wie oben sichtbar alle Ports auf AUTHORIZED umgestellt wurden (final sollte nirgends mehr Auto stehen), kann der Switch nun halbwegs sorgenfrei konfiguriert werden.

Erläuterung der „Port Control“-Einstellung:

- Authorized = immer Zugriff

- Unauthorized = immer Gesperrt

- Auto = Login

Daher zuerst immer einen Bereich für den Uplink bzw. die Konfiguration des Switches reservieren.

2. Konfiguration des Switches für die Netzwerk-Authentifizierung

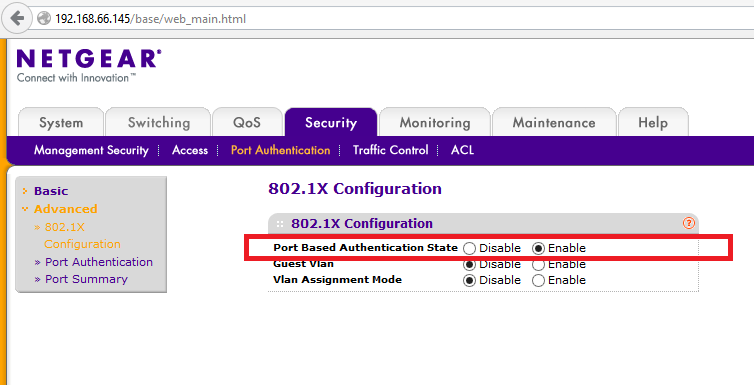

Erst danach darf unter „802.1X Configuration“ die Authentifizierung eingestaltet werden, siehe Abbildung 2:

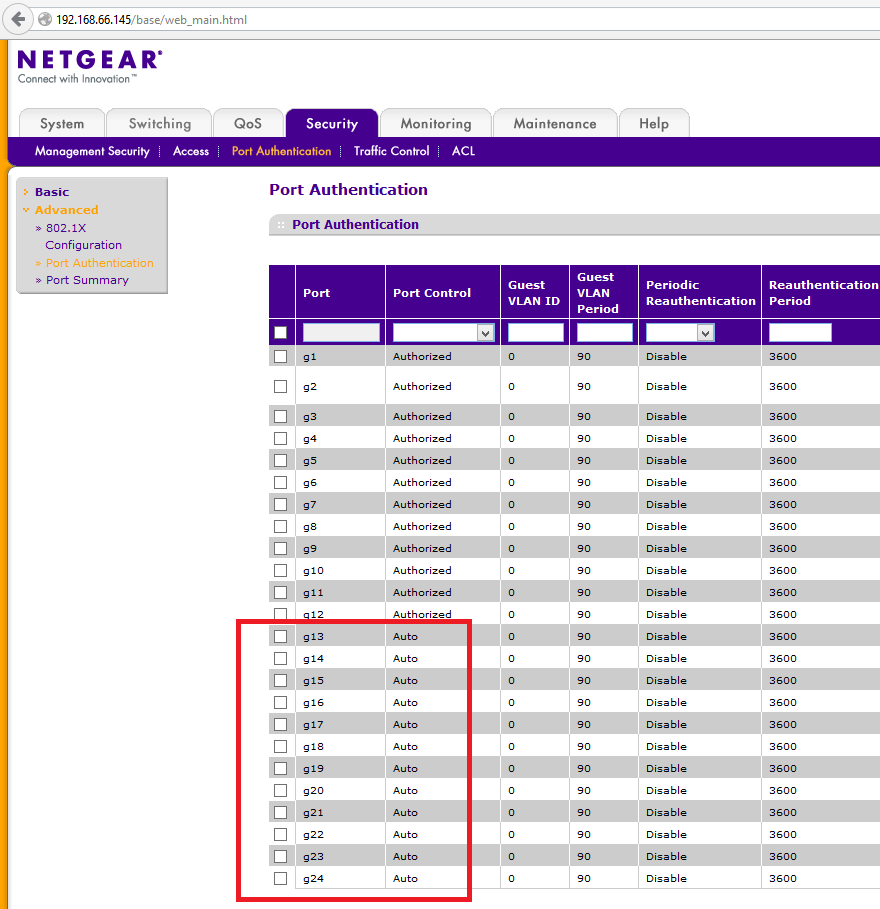

Danach darf gerne ein Bereich zum testen oder für abschließend öffentlich freigegebene Schnittstellen freigegeben werden. Dies sollte am Ende wie in Abbildung 3 aussehen:

Nun folgt die eigentliche Konfiguration des RADIUS-Servers und der Verwendung dessen.

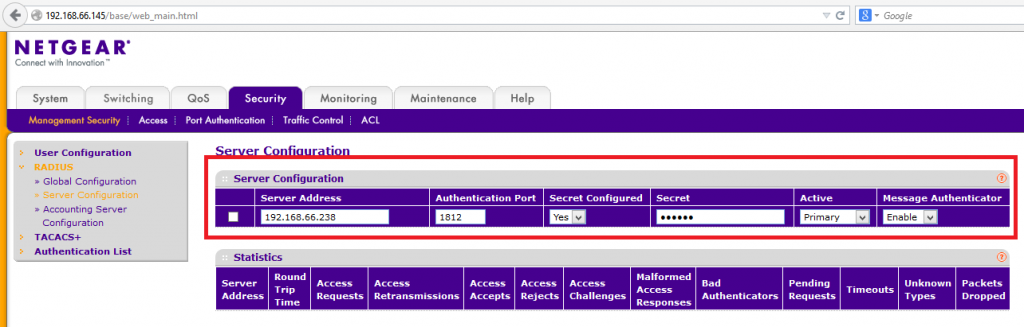

Bitte zum Reiter „Management Security“ springen und dort die „RADIUS/Server Configuration“ öffnen. Hier wird nun für der NPS-/RADIUS-Server konfiguriert – siehe Abbildung 4:

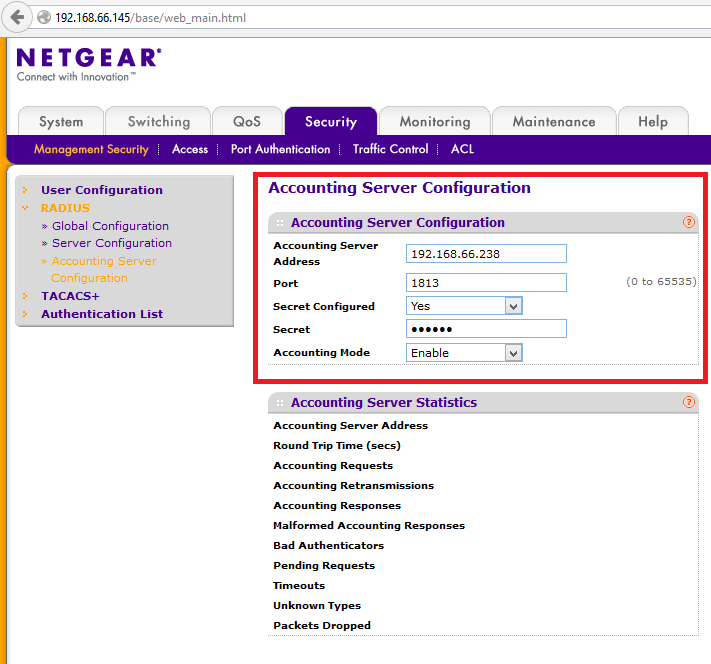

Nach der Authentifizierung kommt nun die Autorisierung – bitte eins weiter zu „Accounting Server Configuration“ springen und dort ebenfalls den NPS-/RADIUS-Server hinterlegen.

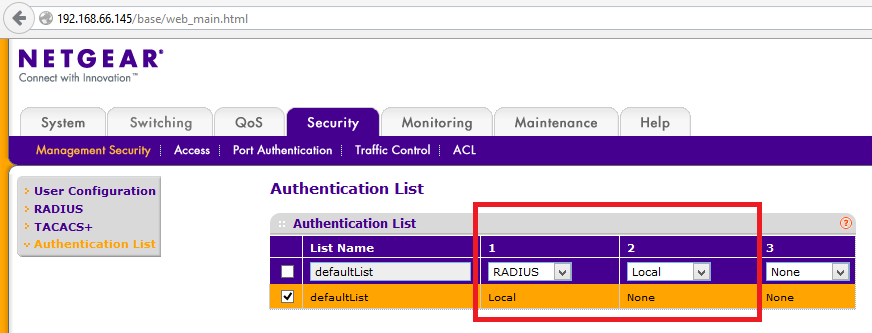

Zu guter Letzt wird die Authentifizierung für die Schnittstellen nun scharf geschaltet, letzte Anpassung unter „Authentication List“.

Für die Steuerung der Anmeldungen am Switch stellen wir hier nun global zur Auswahl, dass sich zuerst am RADIUS-Server angemeldet werden darf und notfalls auch lokal am Switch.

(im Test war ohne lokale Authentifizierung keine Möglichkeit mehr den Switch zu konfigurieren)

Am Ende noch die Konfiguration speichern und war es das auch schon.

Hier geht es weiter um Windows-Clients mit der Authentifizierung zu beauftragen…