Hallo Jungs,

eben hatte ich einen Beitrag dazu geschrieben wie man Zertifikate per GUI auf einer im AD hinterlegten Vorlage anfordert.

Hier nun der Beitrag wie man diese Vorlagen selbst anlegt, schon alleine weil die Vorlage Webserver das Exportieren des lokalen Schlüssels verbietet. (was es einem aber erschwert ein Zertifikat welches nicht im ISS als Anforderung erstellt wurde abzuschließen)

Ich greif mir kurz ein Glas Wasser und los geht es:

Zertifikatsvorlagen erstellen und bereitstellen

- CA = Certifikate Authority, Zertifizierungsstelle

- AD = Active Directory, Verzeichnisdienst von Microsoft

- MMC = Microsoft Management Console

- DC = Domänen-Controller, Verzeichnisdienst-Server

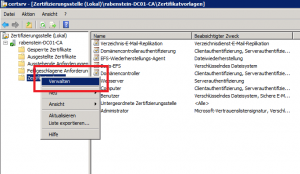

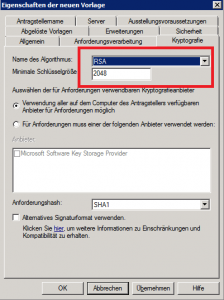

Abbildung 1: Zertifizierungsstelle/Vorlagen

Öffne einfach den Kontext und wähle Verwalten unter den Vorlagen der CA.

Nun öffnet sich die…

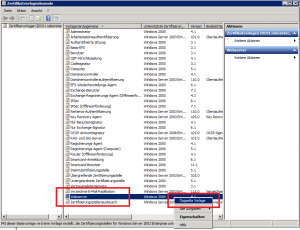

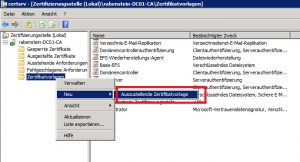

Abbildung 2: Zertifikatvorlagenkonsole

In dieser würde ich für jeden der nur eine vorhandene Vorlage optimieren will oder noch nicht so lange mit Zertifikaten arbeitet empfehlen:

Vorlage/Kontext/Doppelte Vorlage

Das heißt soviel wie ich hätte gerne eine Kopie.

Diese würde man dann wie folgt überarbeiten…

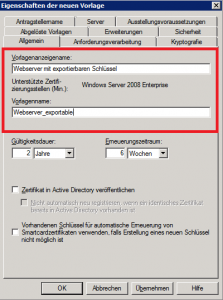

Abbildung 3: Eigenschaften der Kopie

In diesem Falle gehe ich das Anpassen und Erstellen von Vorlagen an der Kopie der „Webserver“-Vorlage durch.

Grund dafür: das Original verbietet das exportieren des privaten Schlüssels.

Dies ist an sich korrekt und erhöht die Sicherheit, dass nur der Webserver, der diese Anfrage erstellt hat mit der Antwort auf die Anforderung etwas anfangen kann – doof wenn kein ISS die Anfrage erstellt hat…

Also wird diese Vorlage eine Kopie die dies erlaubt, erstmal vergeben wir den Namen kennzeichnend.

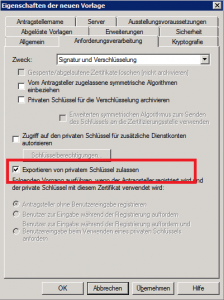

Abbildung 4: Exportieren des privaten Schlüssels

findet man unter dem Reiter „Anforderungsverarbeitung“.

Die meisten Optionen sind selbsterklärend, daher spare ich mir das Beschreiben aller Funktionen…

Alleine der Blick auf die Reiter zeigt auf wo man die notwendigen Einstellungen finden sollte:

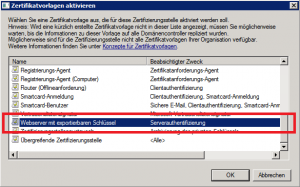

Abbildung 5: Kryptografie

Hier findet man die Vorlage-Einstellungen für die Schlüssellänge und die Algorithmen für das Zertifikat.

RSA-2048 ist durchaus noch aktuell genug, falls der spätere Server zu viel Leistung für den Massenzugriff hat, kann man aber die Schlüssellänge auch höher stellen. (soll heißen, nicht sinnlos bei Zertifikaten für Diensteanbieter rumspielen, die müssen damit arbeiten)

Naja, eigentlich lassen wir das mal so, ich wollt nur den privaten Schlüssel exportierbar machen.

Ggf. könnte man die Gültigkeitszeiträume für dieses Zertifikat vergrößern…da die CA aber lokal diese verlängert ist auch dies nicht zwingend erforderlich für angenehmes Arbeiten.

Abbildung 6: Hinzufügen der Vorlage zur CA

Das Definieren der neuen Vorlage ist leider noch nicht alles, man muss diese auch noch in den Dienstleistungskatalog der CA aufnehmen, damit diese Vorlage später auswählbar ist.

Zertifikatsanforderung mit alternativen DNS-Namen erstellen (GUI)