Hallo Freunde der Sonne,

Ihr kennt doch garantiert den manuellen, vollständig konfigurierbaren Weg für Zertifkatsanfragen unter Windows-Servern oder?

Wenn nicht dann könnte Euch der Artikel helfen:

Zertifikat mit alternativen Namen registrieren (GUI)

- MMC = Microsoft Management Console

- AD = Active Directory, Microsoft Verzeichnisdienst

- CA = Certificate Authority

- CN = Common Name, Anzeigename, öffentlicher Bezeichner

- Snap-In = Erweiterung

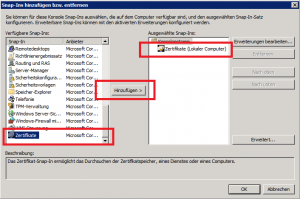

Anforderung erstellen

Abbildung 1: Hinzufügen Snap-in Zertifikate

Bitte darauf achten das der Zertifkats-Speicher vom lokalen Computer hinzugefügt wird.

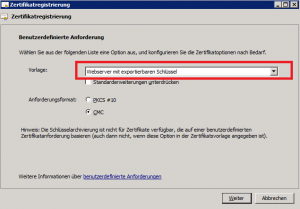

Abbildung 3: Richtlinien vorlagen vom AD abfragen

Hier genügt ein klicken auf weiter. (in der Abbildung bereits getätigt, daher grau hinterlegt)

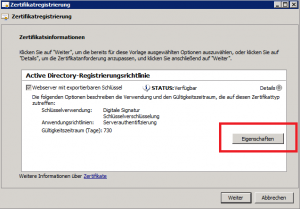

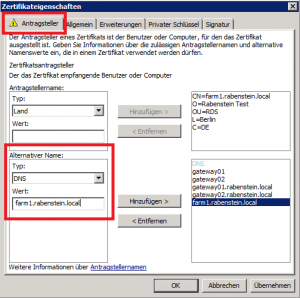

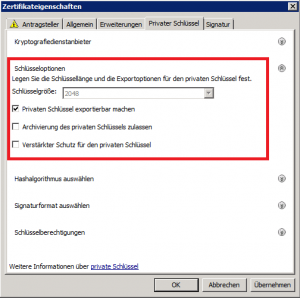

Abbildung 5: Eigenschaften der Anforderung

Nun geht es zum Kernbereich, hier bitte zuerst die Vorlage ausklappen und nicht gleich weiter klicken…

Im Dialog fehlt das zurück!

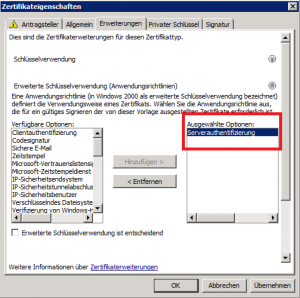

Abbildung 7: Schlüsselverwendung

Hier noch einmal ein kurzer Einblick zu den meist durch die Vorlage vorgegebenen Aufgaben.

Webservervorlage = Serverauthentifizierung

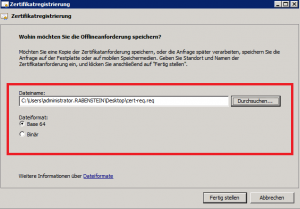

Abbildung 9: Anforderung generieren

Ich glaub das ist nicht so schwer – einen Speicherpfad angeben den man wiederfindet…

Anforderung einreichen

Abbildung 10: Zertifizierungsstelle

Auf dem Server der die Zertifizierungsstelle darstellt kann nun manuell die Anfrage eingereicht werden.

Hierzu die CA auswählen und die Einreichung per Kontext auswählen.

Nach erfolgreichem Einreichen darf man das frische Zertifikat gleich wieder speichern.

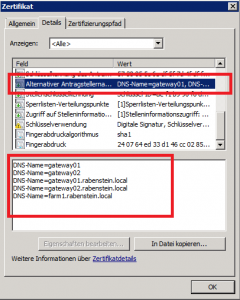

Einfach das Zertifikat anzeigen lassen und unter Details „Alternativer Antragsstellername“ die alternativen Namen anzeigen lassen.

Dies geht aber auch später über den Browser der auf die Seite mit dem Zertifikat zugreift.

Weitere Interessante Artikel zu diesem Thema könnten sein:

Vorlagen für die Zertifizierungsstelle erstellen