Hallo Freunde der Sonne,

in diesem Artikel geht es darum ohne Rücksicht auf den Datenschutz ein Zertifikat zu registrieren und in der Ciphermail eines Kunden zu importieren.

D.h. der private und öffentliche Schlüssel wird über den eigenen Computer verwaltet und exportiert.

Ciphermail – COMODO Zertifikate registrieren & importieren

Nützliche Links

- COMODO Zertifikate für 1 Jahr: https://secure.comodo.com/products/frontpage?area=SecureEmailCertificate¤cy=EUR®ion=Europe&country=DE&entryURL=https%3A//www.comodo.com/home/email-security/free-email-certificate.php&referrerURL=https%3A//www.google.de/

- Ciphermail-Appliance: https://www.ciphermail.com/

Zusammenfassung

- Zertifikat kaufen/registrieren

- Registrierung abschließen, generieren

- Zertifikat sichern

- Zertifikat in Ciphermail importieren

- öffentlichen Schlüssel exportieren

- CertCheck-Tool mit öffentlichen Schlüsseln bestücken

1. Zertifikat kaufen/registrieren

Hier muss vorher mit dem Kunden abgesprochen werden ob ein Zertifikat:

- von der Ciphermail,

- ein extern beglaubigtes Zertifikat (COMODO Free) oder

- ein extern beglaubigtes über mehrere Jahre (COMODO Buy)

- ggf. kann auch eine eigene PKI (Managed PKI) angemietet werden

verwendet werden soll.

Im Falle des einjährigen E-Mail-Zertifikats kann gleich mit der Registrierung fortgefahren werden,

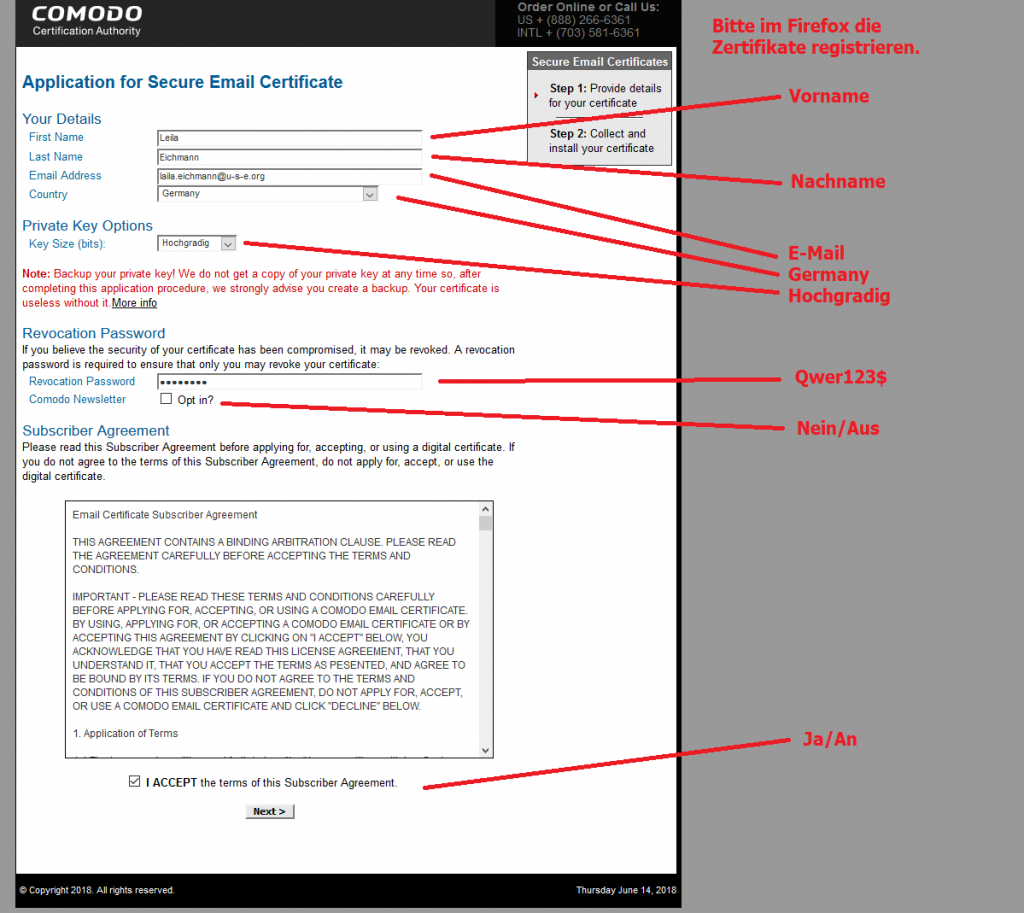

siehe Abbildung 1.

Abbildung 1: COMODO-Zertifikat registrieren

Hierbei wird im Browser Firefox ein Private-Key hinterlegt mit dem später das Zertifikat generiert wird.

2. Registrierung abschließen, generieren

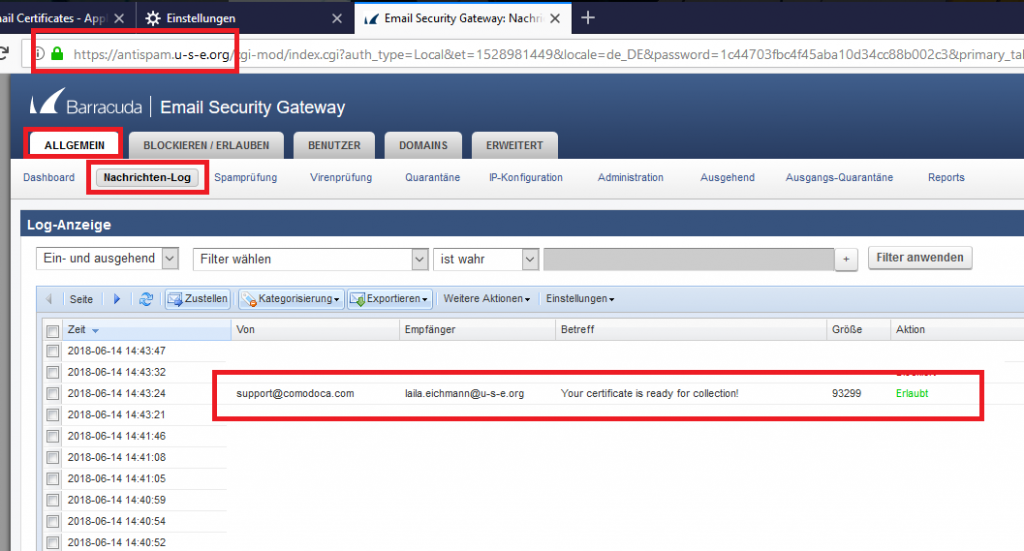

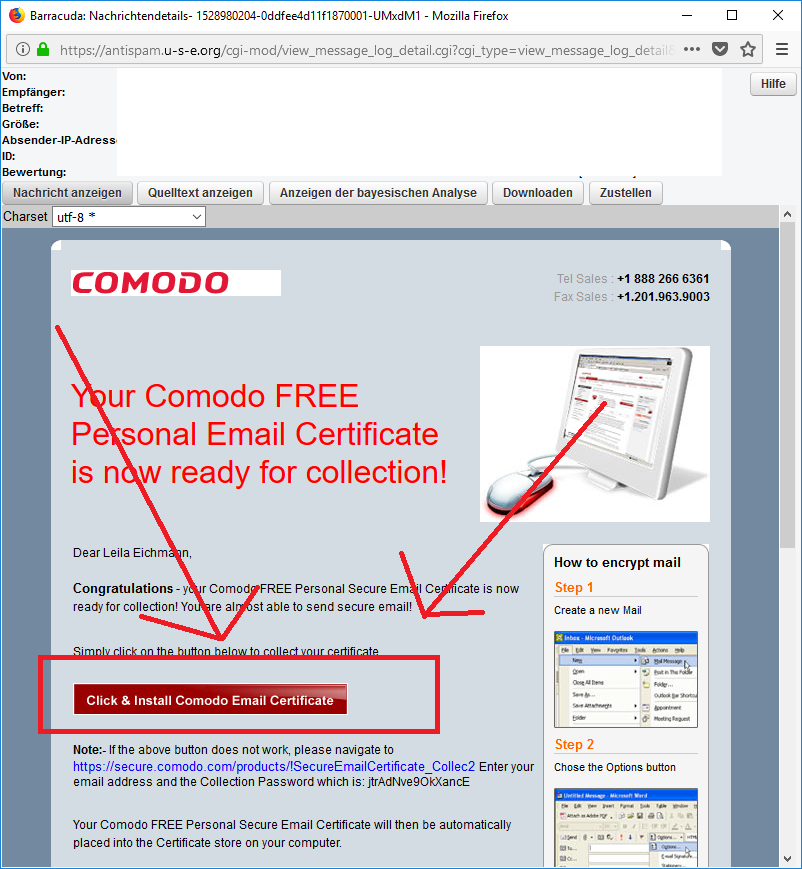

Nach einer Standard-Registrierung des einjährigen E-Mail-Zertifikats erhält man durch COMODO eine Bestätigungsmail die den öffentlichen Schlüssel mitliefert.

Durch diesen öffentlichen Schlüssel wird im Browser dann das vollständige E-Mail-Zertifikat hinterlegt und kann nun gesichert werden.

ACHTUNG!

D.h. man muss falls man nicht selbst der Besitzer der E-Mail-Adresse ist diese Mail vom eignetlichen Besitzer weitergeleitet bekommen.

Unkorrekter Weise kann diese Mail natürlich auch abgezweigt werden und der Bestätigungslink dann im entsprechenden Browser geöffnet werden.

Abbildung 2: COMODO-Mail aus der Barracuda filtern & öffnen

Abbildung 3: COMODO-Mail Bestätigungslink aus der Barracuda öffnen

Nun sind im Browser (Firefox) beide Schlüssel für das Zertifikat hinterlegt und können als solches exportiert werden.

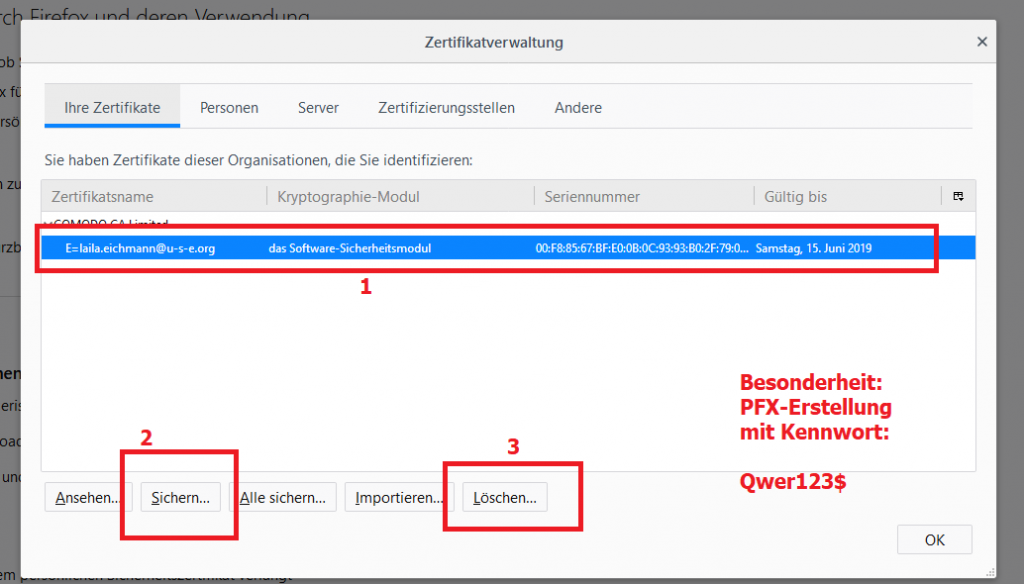

3. Zertifikat sichern

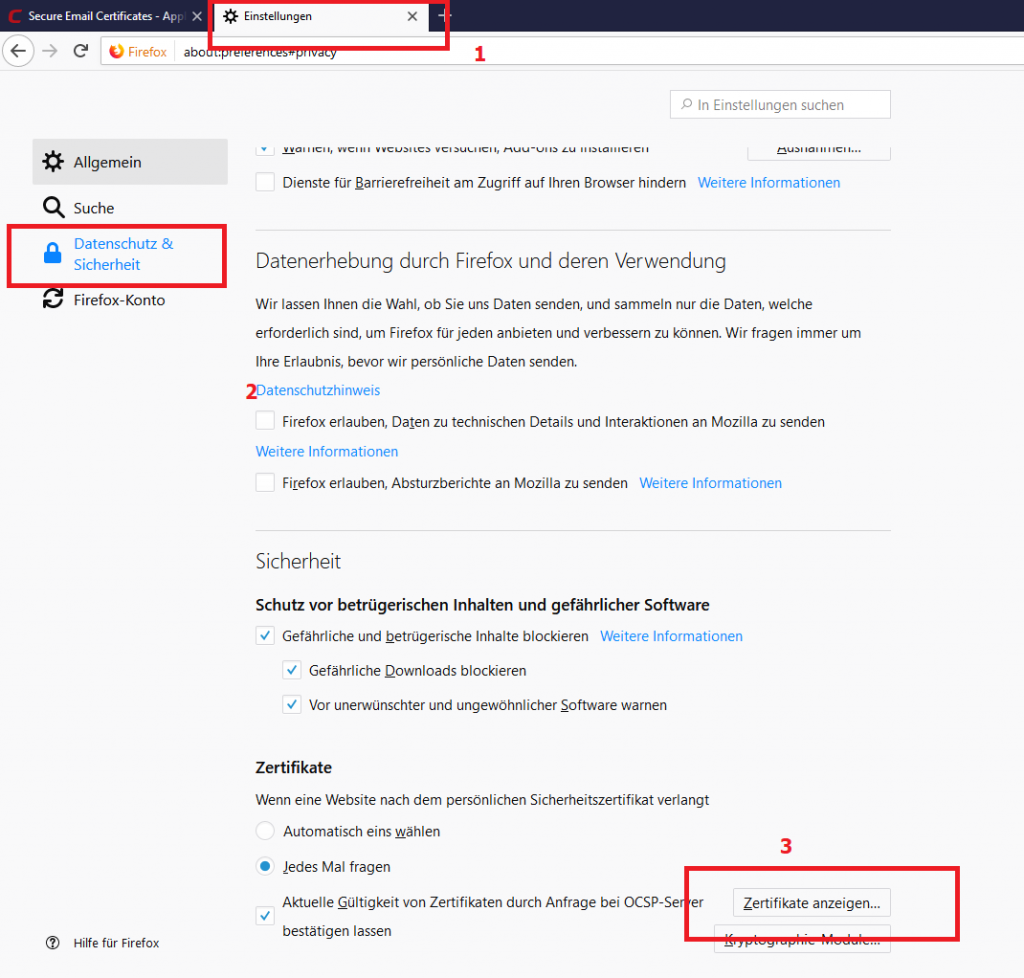

Abbildung 4: Zertifikate im Firefox anzeigen

ACHTUNG!

Bitte immer das folgende Kennwort für den Export des Zertifikats verwenden,

da dieses ggf. nach Monaten nochmal relevant werden kann:

Qwer123$

Außerdem bitte das Zertifikat mit der E-Mail-Adresse als p12-Datei exportieren lassen.

(im Beispiel: laila.eichmann@u-s-e.org.p12)

Abbildung 5: Export des entsprechenden Zertifikats

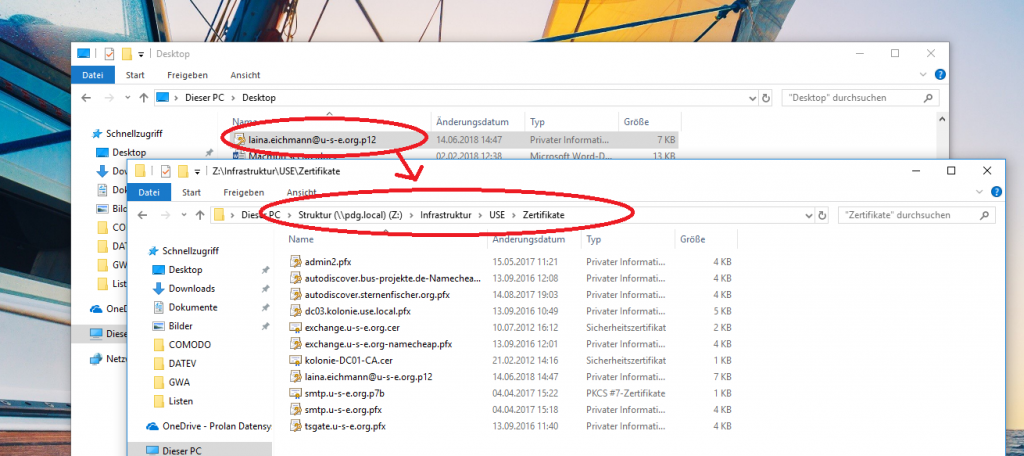

Bitte die Zertifikate in folgendem Netzwerk-Pfad als Kopie (Backup) ablegen:

Z:\Infrastruktur\<Kunde>\Zertifikate

Abbildung 6: Backup-Kopie Infrastruktur

4. Zertifikat in Ciphermail importieren

Damit das E-Mail-Zertifikat nun zum Signieren und Ver- bzw. Entschlüsseln verwendet werden kann,

muss es entweder im Outlook (für Unternehmen nicht zutreffend, da Archivierungsvorschriften herrschen) oder

in einer Appliance importiert werden.

In diesem Beispiel verwenden wir die Appliance von Cipermail.

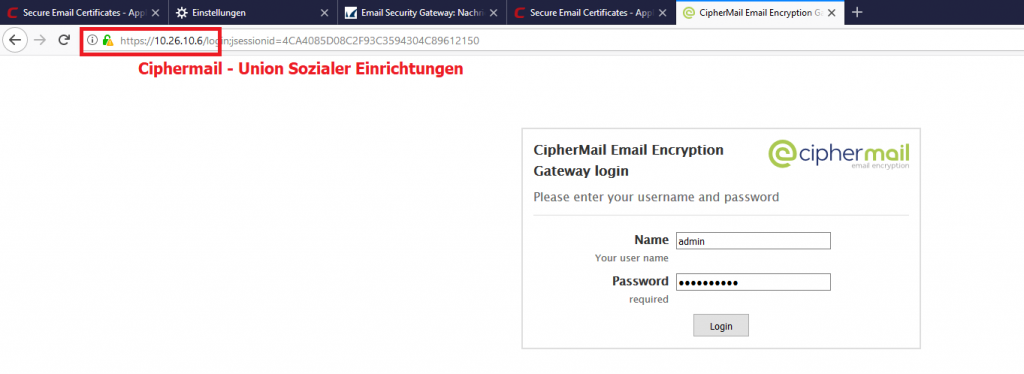

Erst einmal als administrativer Account an der Cipermail anmelden.

Abbildung 7: Cipermail-Anmeldung

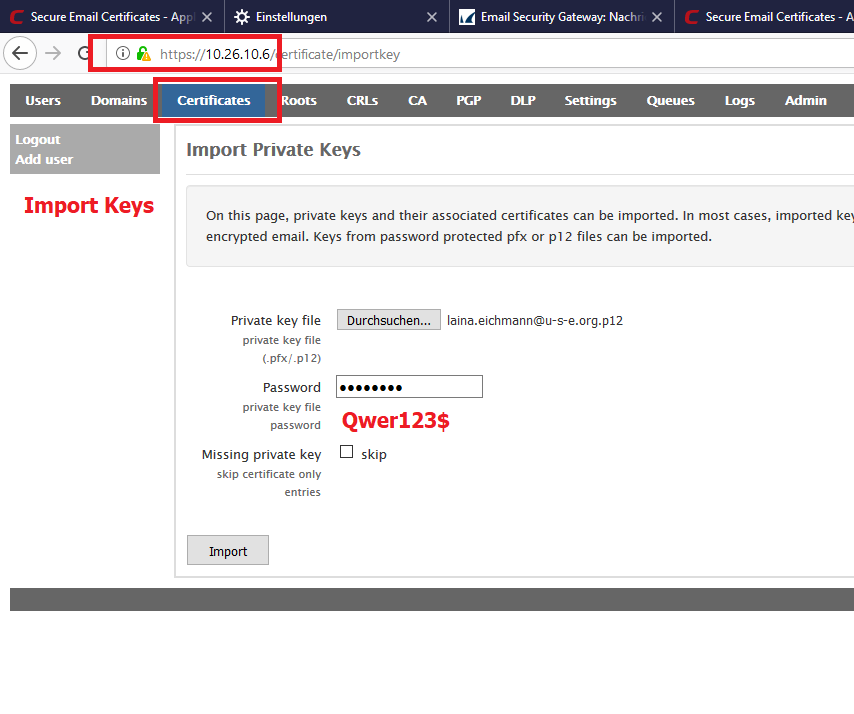

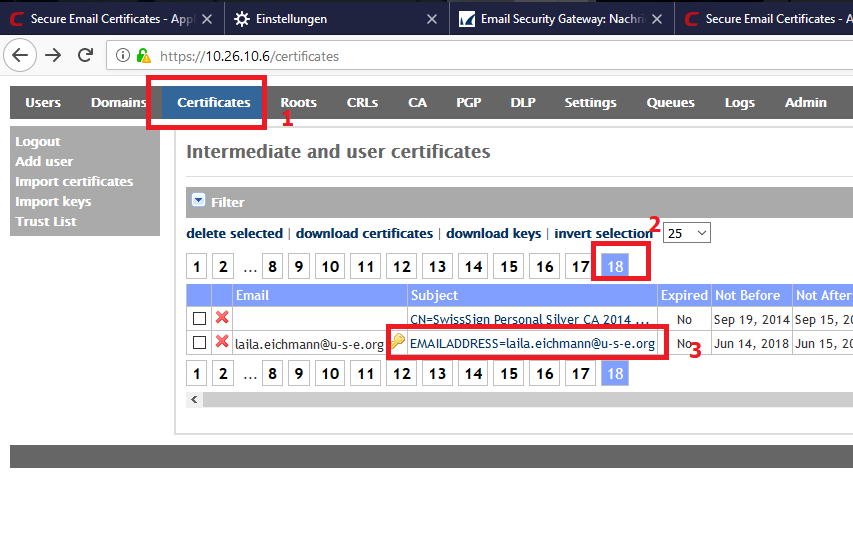

Nun bitte zum Reiter „Certificates“ wechseln und dort links im Menü auf „Import keys“ gehen.

Erklärung

„Import keys“ (Mitarbeiter) importiert immer Zertifikate mit privaten Schlüsseln über die E-Mails entschlüsselt werden können,

„Import certificates“ (Externe) importiert nur öffentliche Schlüssel für die ausgehende Richtung um dorthin zu verschlüsseln!

Der Reiter „Roots“ kümmert sich um die Wurzelzertifikate der Zertifizierungsstellen denen für die Kommunikation vertraut wird.

(Endpunkte der Kette)

Für den Import der Zertifikate muss das Standard-Kennwort der P12-Dateien eingegeben werden.

Abbildung 8: Import der Zertifikate für Mitarbeiter

Zur Überprüfung ob alle Zertifikate erfolgreich importiert wurden, kann man sich diese auch als Liste anzeigen lassen.

Wenn ein Zertifikat einen gelben Schlüssel hinter dem Namen trägt, so ist ein privater Schlüssel in der Appliance vorhanden.

(und es kann damit entschlüsselt werden)

Abbildung 9: Zertifikate anzeigen

Folgende Hintergrundfarben kennzeichnen den Status des jeweiligen Zertifikats:

- grau – Zertifikat wird nicht verwendet, da die Zertifizierungstellen-Kette nicht aufgelöst werden kann

- rot – Zertifikat abgelaufen oder durch CRL (Certificate Revokcation List – Rückrufliste) verboten

- weiß – alles i. O.

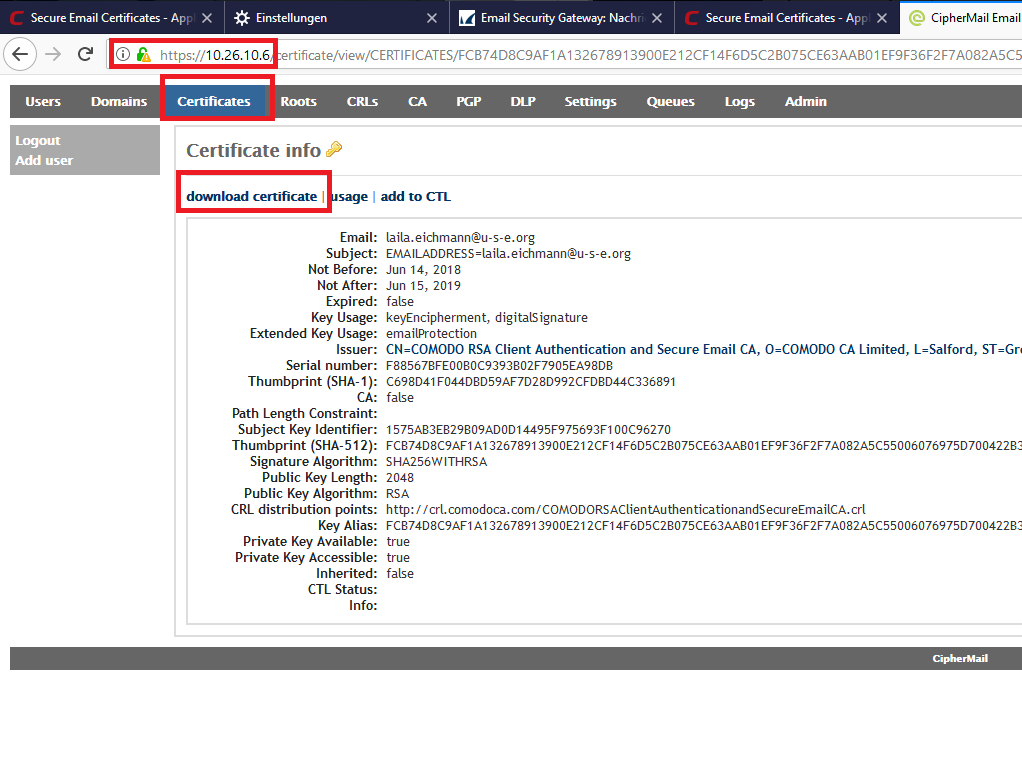

5. öffentlichen Schlüssel exportieren

Danach benötigen wir den öffentlichen Schlüssel für eine Bereitstellung an externe Partner des Kunden,

damit diese E-Mails in Richtung Kunden verschlüsselt werden können.

Hierzu exportieren wir den öffentlichen Schlüssel – bitte auf den „Subject“-Namen klicken (Abbildung 9).

Alternativ können aber auch mehere Zertifikate ausgewählt werden und oben direkt auf „download certificates“ geklickt werden (Abbildung 9).

Abbildung 10: Öffentlichen Schlüssel einzeln herunterladen

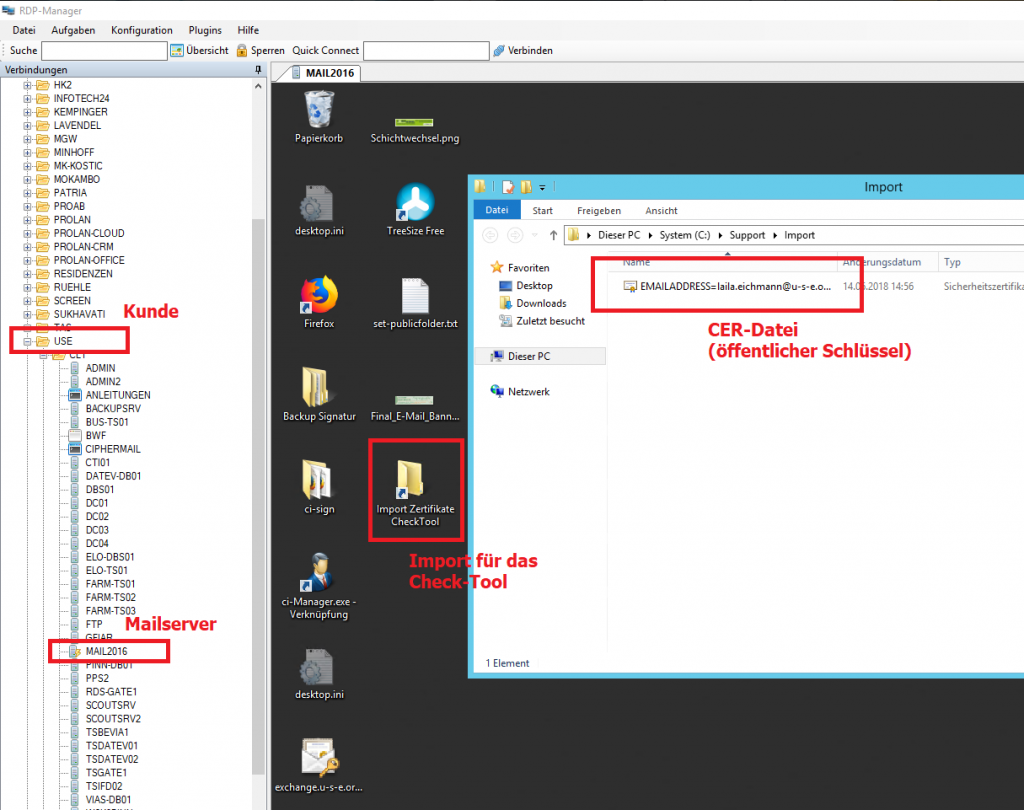

6. CertCheck-Tool mit öffentlichen Schlüsseln bestücken

Egal ob eine einzelne CER oder eine Listendatei P7B erzeugt wurde, dass CertCheck-Tool fübt die öffentlichen Schlüssel in dem Zertifikats-Tool von uns hinzu und stellt diese als Download über eine generierte Website bereit.

Üblicherweise wird auf jedem E-Mail-Server (bspw. Microsoft Exchange) eines Kunden das Tool installiert und eine Verknüpfung auf dem Desktop hinterlegt,

damit einfach Zertifikate in die Überwachung bzw. Download-Website hinzugefügt werden könen.

Abbildung 11: Zertifikat in CertCheck-Tool importieren

Der Dienst greift sich alle 15 Minuten die Zertifikate aus dem Ordner und verhindert, dass P12-Dateien verwendet werden.

Alle bearbeiteten Dateien werden im Trash-Ordner hinterlegt, falls man eine vorherige Kopie vergessen hatte.

Das war es dann eigentlich auch schon! ;P