Hallo Freunde der Sonne,

nachdem die Azure Organisation vorbereitet wurde, bietet es sich nun an auch die für das Hosting gewünschten Systeme anzulegen.

Azure – 4. Neuer Windows Server

Vorwort

Für unseren ersten Testlauf haben wir uns für eine Windows Server 2016 Datacenter entschieden, welche später zum Domänen-Controller (DC) heraufgestuft wurde und mit einem DC unseres lokalen Netzwerkwerkes kommunizierte. Änderungen am Active Directory (AD) wurde ohne Fehler und schnell synchronisiert.

Später wird ein eigener Artikel hierzu folgen, der im Ideafalle das Bereitstellen eines eigenen Domänen-Controllers für die Kunden-Subdomain auf .onmicrosoft.com-Basis bereitstellt.

Selbstverständlich wird vorher die Office365-Domain von .onmicrosoft.com auf das Azure-Paket übernommen.

Auf diese Art und weise könnten auch andere Anwendungen über LDAP angebunden werden oder Vertrauensstellungen klassisch eingerichtet werden.

Azure WebPortal – Neue VM

Weiter unten geht es mit der Firewall-Konfiguration über das Azure-Portal weiter.

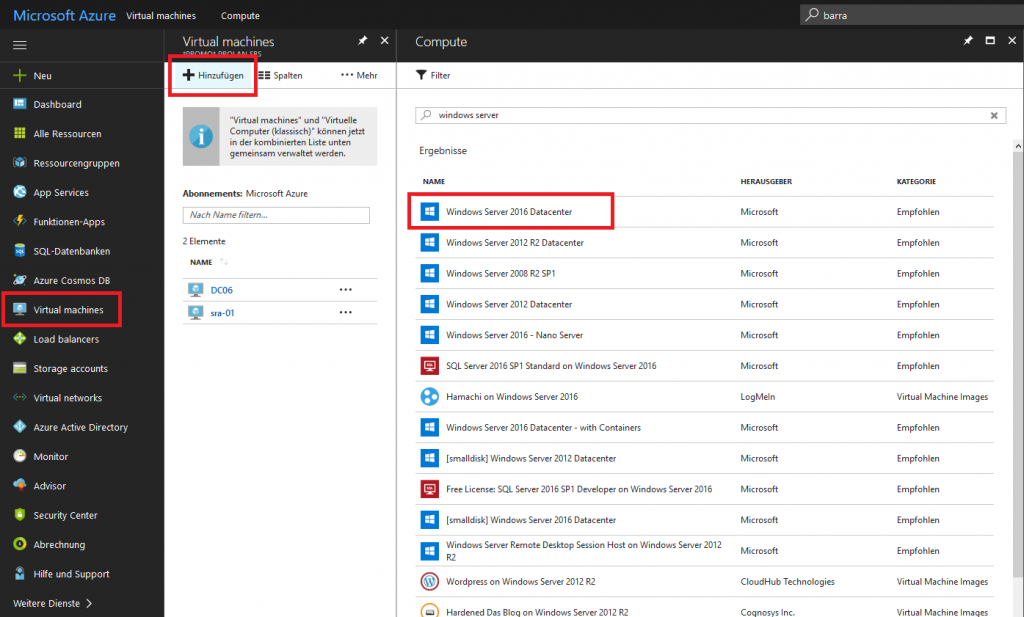

Bitte suchen Sie sich eine Azure Vorlage für das von Ihnen gewünschte VM-Betriebssystem heraus.

Abbildung 1: Bereistellung Windows Server 2016 Datacenter

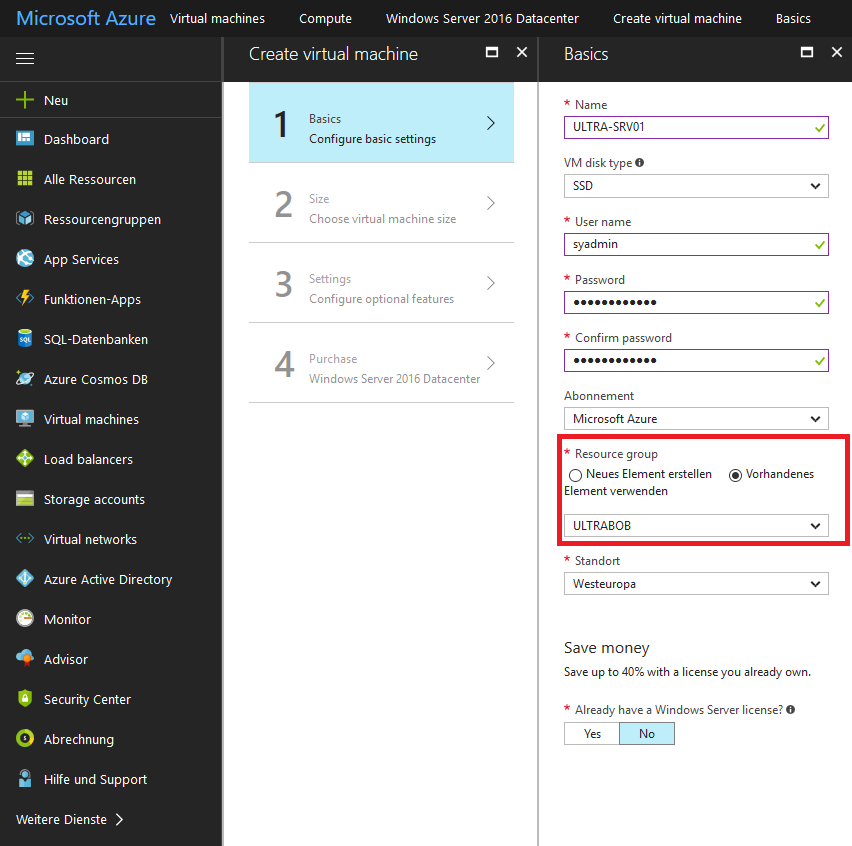

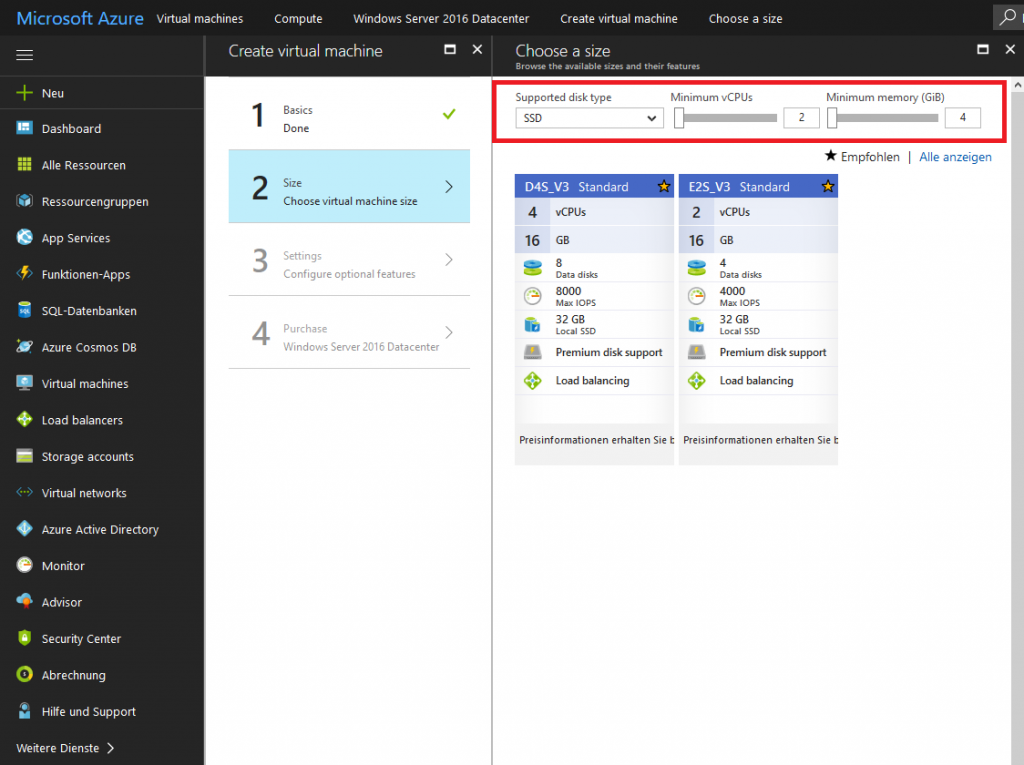

Abbildung 2: Systemeinstellungen des Windows Servers

Abbildung 3: Abonnement der VM auswählen (Ressourcen)

Hinweis: bei unserem Rollout haben aus Sicherheitsgründen auf die direkte Online-IP unseres Servers verzichtet.

Hierfür sollten Sie keine DC verwenden und ggf. WAP-Server bereitstellten.

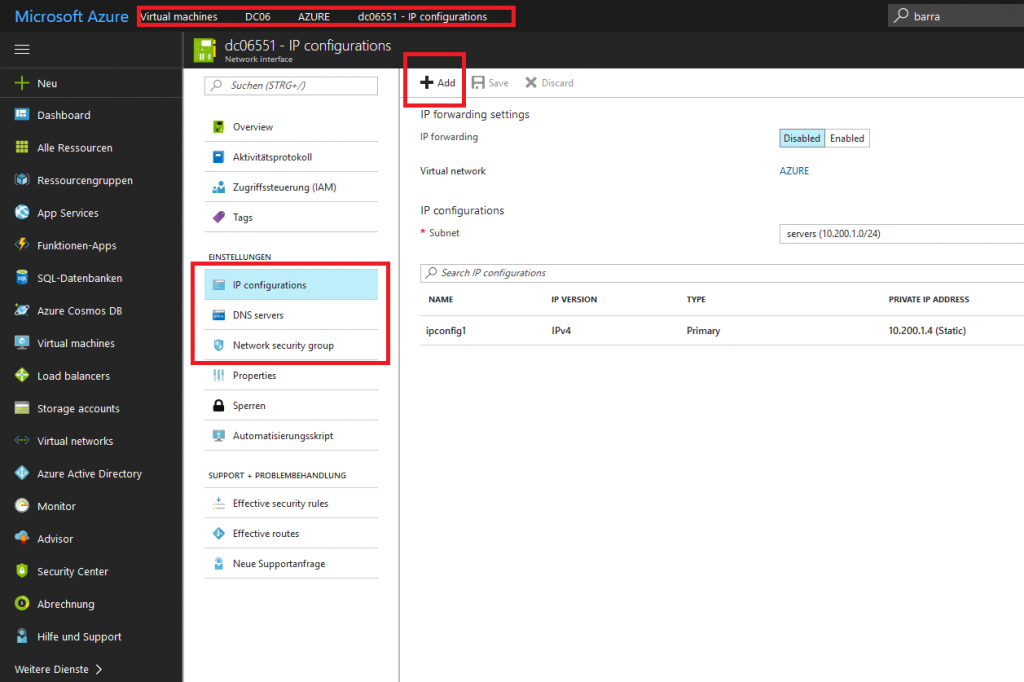

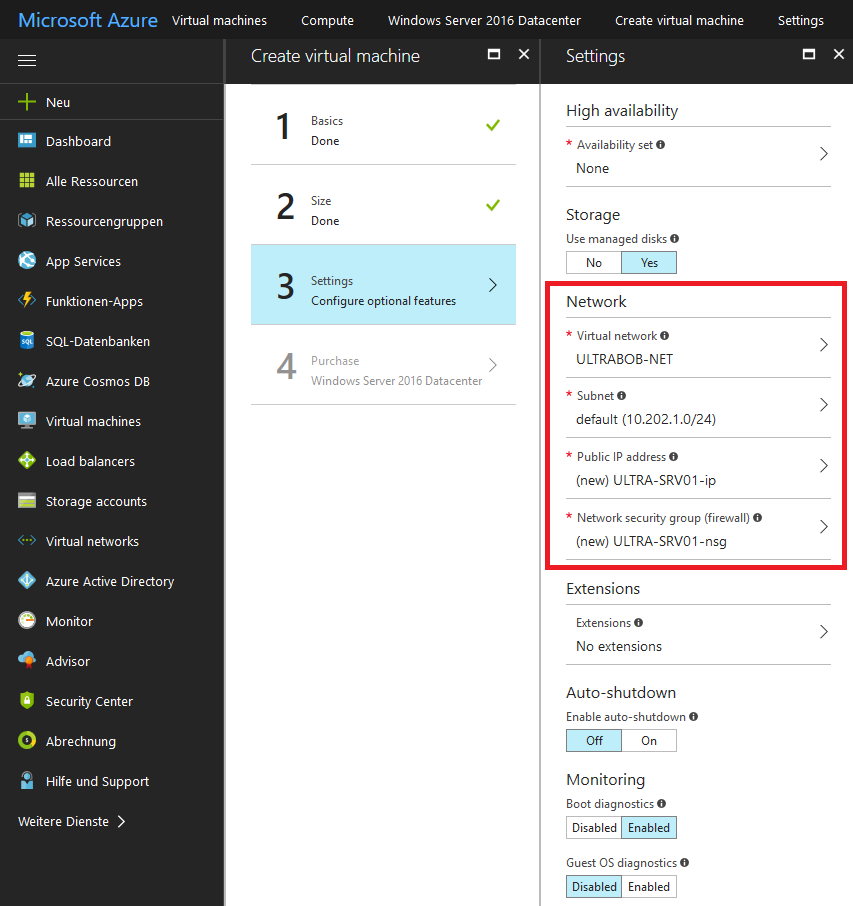

Abbildung 4: Netzwerkeinstellungen verknüpfen

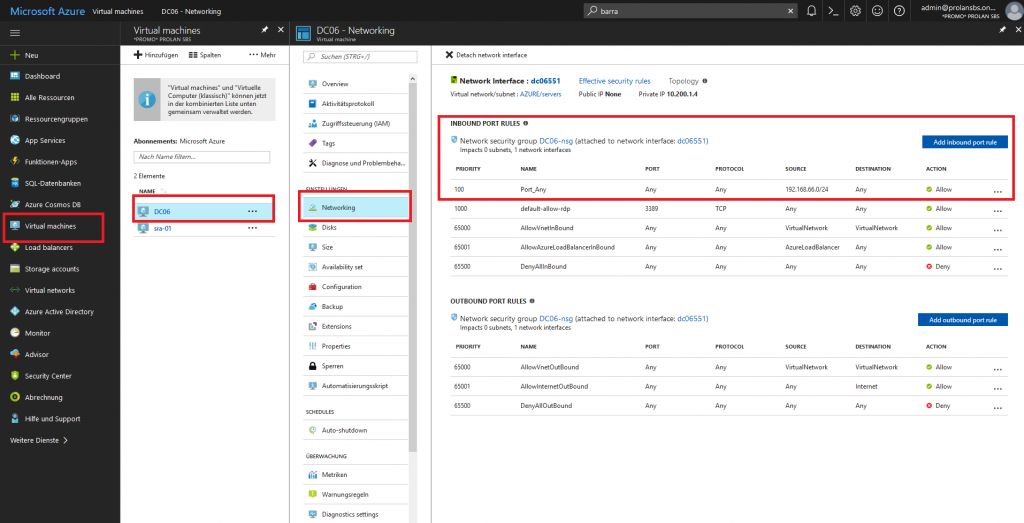

Azure WebPortal – Firewall neue VM

Schon bevor die neue VM ausgerollt wurde können Sie die Firewall-Konfiguration festlegen,

einfach die VM auswählen und auf Netzwerk wechseln.

Auf Abbildung 5 sehen Sie, dass wir für den VPN-Tunnel bereits eine Freigabe unseres Servers integriert haben.

Da wir nicht alle virtuellen Netzwerke der Ressourcen-Gruppe wählen wollten, haben wir uns auf unser lokales Netzwerk beschränkt. (Source)

Abbildung 5: Azure Firewall Richtlinien

Spätestens wenn man auch Netzwerk geht und dann nur noch die Firewall zu Gesicht bekommt, fragt man sich doch – wo konfiguriere ich die IP-Adresse meines Servers?

Tipp: Am besten überhaupt nicht auf dem Server sondern nur noch über das Azure Portal.

Nach Anpassung des DNS-Server war die VM danach nicht mehr erreichbar, da Microsoft keine Bandend-Konsole bereitstellt,

musste die VM danach neugestartet werden.

Daher gehen Sie doch am besten auf „Virtual networks“, wählen Ihr Subnet und öffnen dort die NIC des Servers über „Connected devices“ – et voila, die Netzwerkkonfiguration.

Sicherheitshalber haben wir dort unserem Server eine feste-IP hinterlegt und den Server nachfolgend neugestartet, damit dieser die Änderung aus dem Azure Portal übernimmt.

Zu guter Letzt, empfehle ich um weitere Neustarts durch Anpassungen am Server entgegenzuwirken und die VPN-Verbindung überwachen bzw. testen können ein PowerShell-Kommando welches ICMP (welches nicht über die Azure Firewall freigegeben werden kann) freizugeben.

netsh advfirewall firewall add rule name="ICMP Allow incoming V4 echo request" dir=in action=allow enable=yes protocol=icmpv4:8,any