Hallo Freunde der Sonne,

dieser Beitrag soll Euch die Möglichkeit unerwünschte Zugriffe auszusperren,

sowie Plattform-Module des IIS zu installieren näher bringen.

IIS & ECP – IP basierte Website-Einschränkung

Ablauf

- IIS-Webplattform-Installer herunterladen

- Modul suchen und installieren

- IIS Verwaltungskonsole neustarten (schließen und öffnen)

- Konfiguration der „Einschränkungen für IP-Adressen und Domänen“

Anleitung

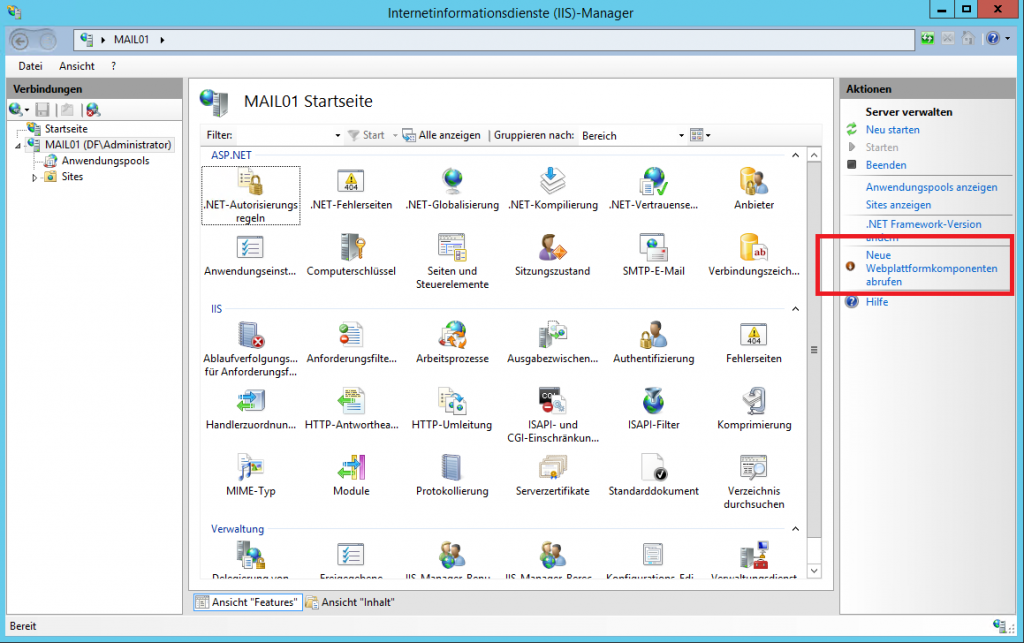

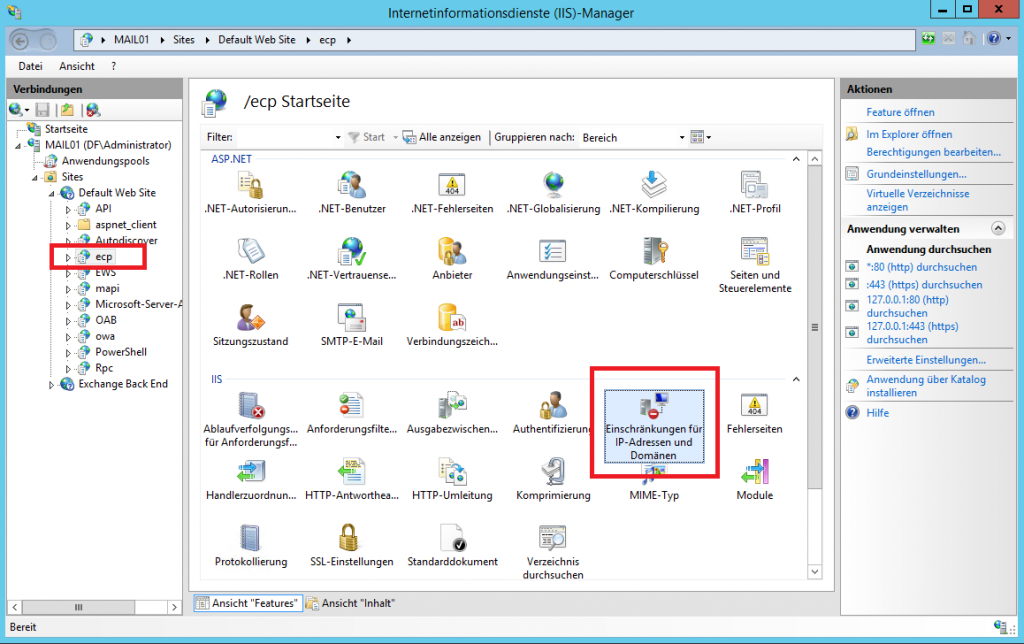

Zuerst öffnet Ihr den Internetinformationsdienste-Manager (IIS),

einfach Strg+R und „inetmgr“ eingeben.

Danach zur Server-Übersicht navigieren und das Webplattform-Modul aufrufen,

siehe Abbildung 1.

Abbildung 1: Neue Webplattformkomponenten abrufen

Nun öffnet sich der Internet Explorer und bietet Euch den Download des Microsoft Web Platform Installer an.

Falls Ihr das Paket nicht herunterladen könnt, so fügt doch einfach diese URL „*.microsoft.com“ unter den „Vertrauenwürdigen Websites“ in den „Internet Optionen“ hinzu.

Abbildung 2: Download Web Platform Installer

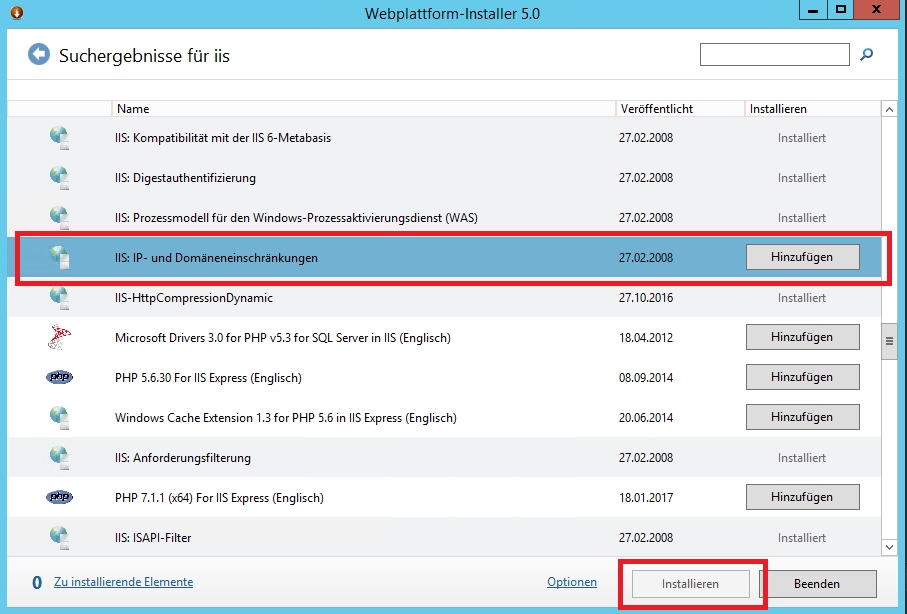

Das Programm bitte installieren und schon sollte Euch die Suchmaske des Webplattform Installer begegnen.

Oben rechts im Suchfeld kann dann der Name des gewünschten Moduls eingegeben werden,

für diesen Leitfaden hatte ich das Suchwort „IIS“ verwendet.

Bitte das Modul „IIS: IP- und Domäneneinschränkungen“ hinzufügen und installieren.

Abbildung 3: Webplattform Installer

Danach muss der Internetinformationsdienste-Manager geschlossen werden um das neu installierte Modul nachzuladen,

sobald dieser wieder geöffnet ist könnt Ihr dann einer Website oder einem Verzeichnis IP-/Domänenbeschränkungen auferlegen.

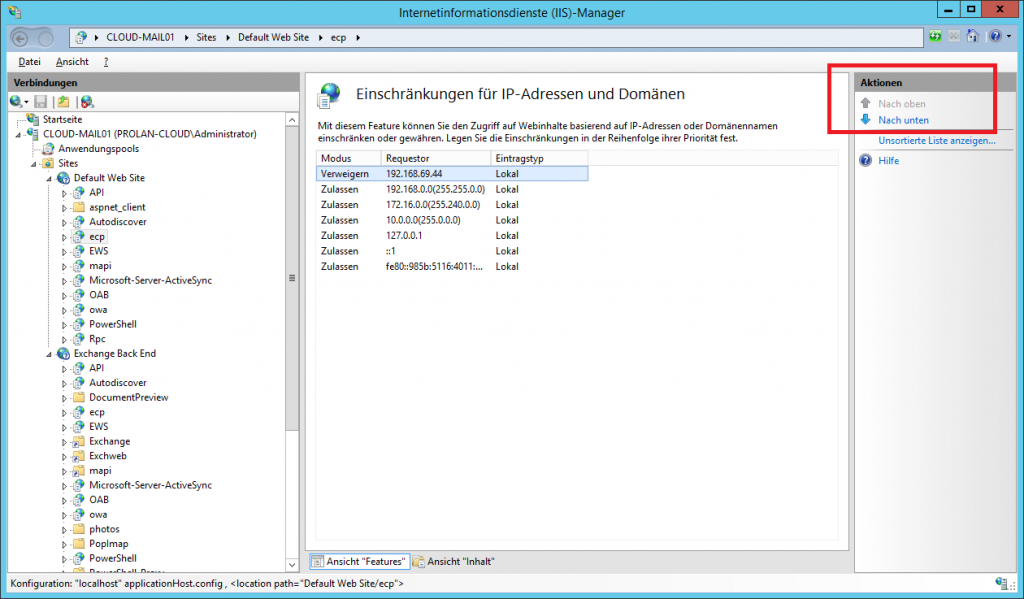

Abbildung 4: IIS – Einschränkungen für IP-Adressen und Domänen

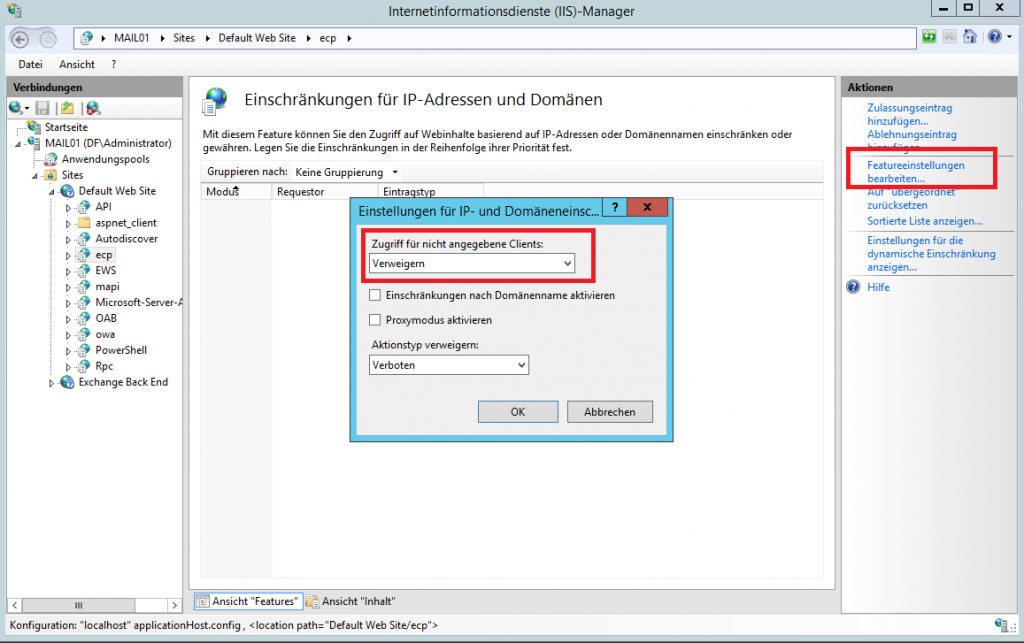

Wie bei unseren Router-Firewalls empfehle ich nun einen Deny-ALL-Regel festzulegen – d.h. was nicht definiert ist wird ausgefiltert.

Abbildung 5: Unbekannte Clients verweigern

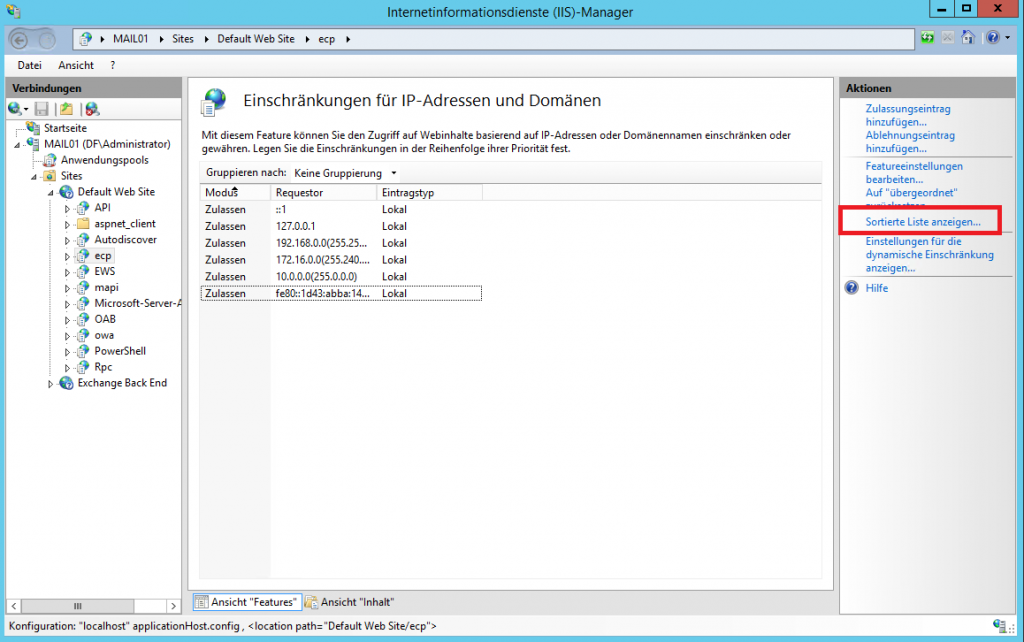

Danach fügt man einfach die Regeln hinzu für die Geräte die Zugreifen dürfen.

Im Falle des Exchange-ECP wären dies bei uns:

- Loopback IPv4 – 127.0.0.1

- Loopback IPv6 – ::1

- Verbindungslokale IPv6 – siehe ipconfig

- Lokale Klasse-A-Netzwerke (VPN) – 10.0.0.0/255.0.0.0

- Lokale Klasse-B-Netzwerke (Speziell) – 172.16.0.0/255.240.0.0

- Lokale Klasse-C-Netzwerke (LANs) – 192.168.0.0/255.255.0.0

Abbildung 6: Definition zugelassener Clients

HINWEIS:

Falls im Netzwerk des Kunden ein WAP-Server/Reverse-Proxy verwendet wird, so empfiehlt es sich dessen interne Adresse mit einer Sperr-Regel zu definieren und dann diese über die „Sortierte Liste anzeigen…“ nach oben zum schnellen Ausfiltern zu verschieben. (siehe Abbildung 6,7)