Hallo Freunde der Sonne,

hier die Königsdisziplin – neue Zertifikate über eine benutzerdefinierte Anfrage erstellen und richtig konfigurieren und ohne Web-Schnittstelle einreichen.

Zertifikate: Benutzerdefinierte Anforderung

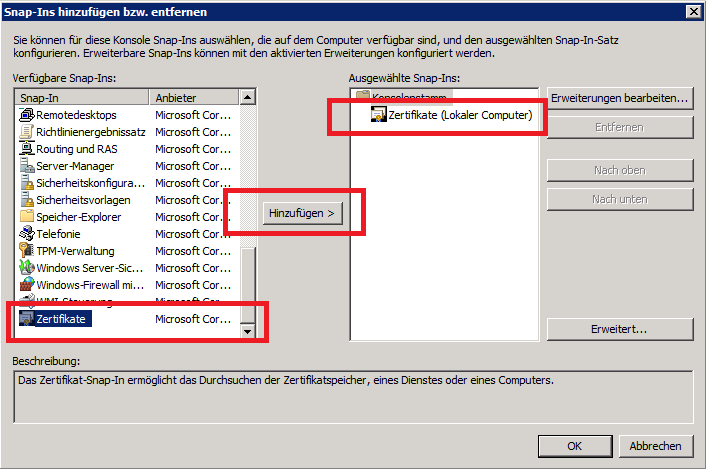

Wir starten relativ einfach – auf dem Zielgerät bitte die MMC (Microsoft Management Console) öffnen und dort das Snap-In für die Zertifikate hinzufügen. Bitte als Kontext den lokalen Computer wählen. Siehe Abbildung 1.

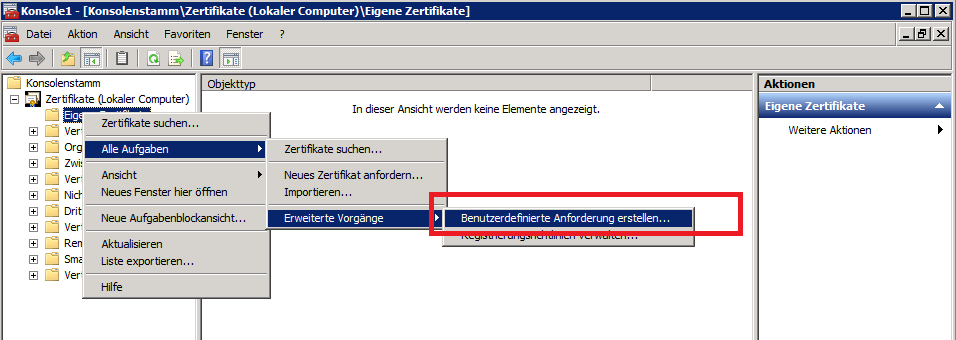

Nun gehen wir auf den Ordner „Eigene Zertifikate“ der in diesem Falle alle Zertifikate die dem Server zugeordnet sind beinhaltet. Auf diesen öffnen wir das Kontextmenü

„Alle Aufgaben/Erweiterte Vorgänge/Benutzerdefinietre Anforderung erstellen“ wie in Abbildung 2.

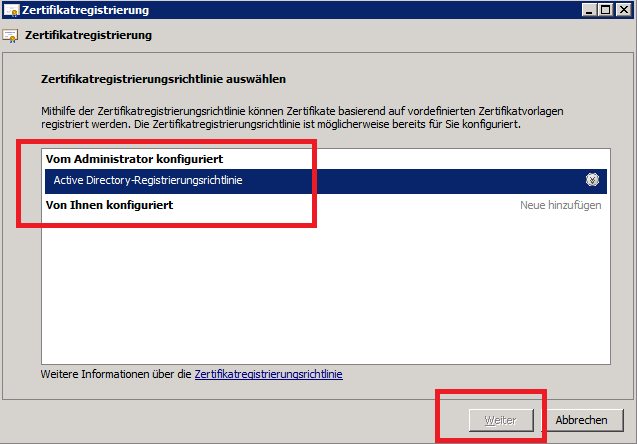

Jetzt sollte ins die Zertifikatsregistrierung nach der in der Domäne hinterlegten Vorlage (die wir in einem vorhergehenden Beitrag bereits erstellt haben) fragen – in diesem Beispiel nutzen wir eine Anfrage mit exportierbarem privaten Schlüssel. Siehe Abbildung 3.

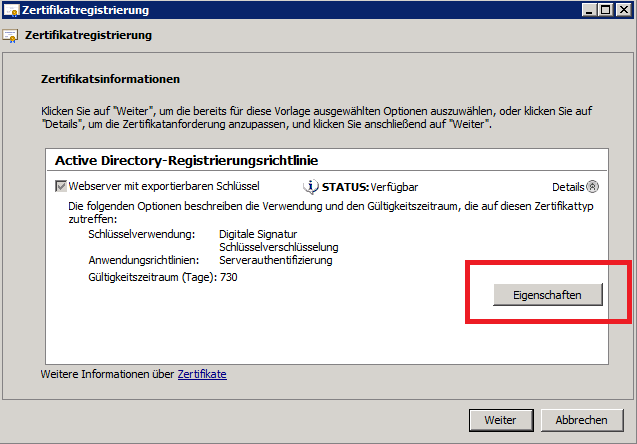

Nach dem die aus der Domäne vorgegebene Vorlage ausgewählt wurde, verwenden wir selbstverständlich die Domäne zur weiteren Abwicklung – dennoch bitte die Vorlage aufklappen und unter „Eigenschaften“ die zertifikatsspezifischen Daten hinzufügen, sonst ist die Vorlage unbrauchbar. Siehe hierzu Abbildung 4. (Details aufklappen)

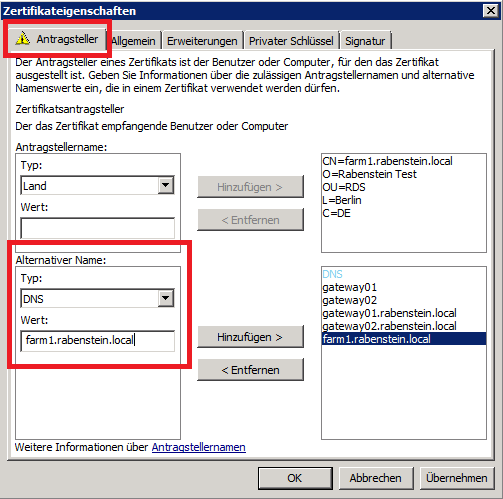

Folgende Eigenschaften sollte immer konfiguriert werden:

- (C) Country = Land = DE

- (O) Organisation = Firma = PROLAN

- (OU) Organisational Unit = Abteilung = Dev/Tec

- (L) Location = Stadt = Berlin

- (CN) = Common Name = Allgemeiner Name = Zertifikatsname

Zusätzlich findet sich nun noch eien Tabelle für die alternativen Namen (im SAN-Alternative-Beitrag freigeschaltet zur Nutzung sonst nicht relevant). Hier können via DNS weitere Namen für die Verwendung des Zertifikats hinterlegt werden. Siehe Abbildung 5.

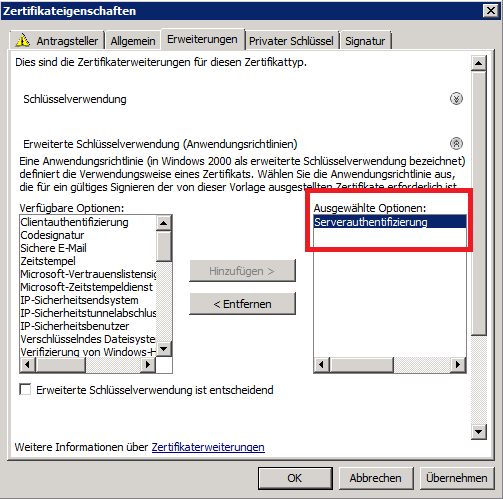

Die Verwendung eines Zertifikats sollte bereits durch die Vorlage bestimmt worden sein, sicherheitshalber lässt sich jedoch unter dem Reiter „Erweiterungen“ nachschlagen.

Serverauthentifizierung sollte für den Webserver auf jeden Fall dabei sein – siehe Abbildung 6.

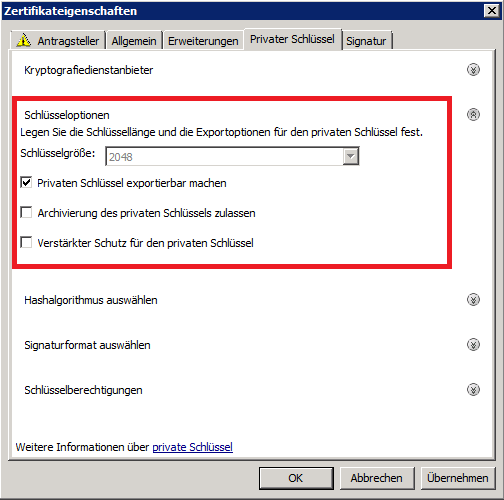

DER WOHL WICHTIGSTE BEREICH FÜR DIE KRYPTOGRAPHIE LAUTET: „Privater Schlüssel“,

in späteren Versionen von Windows ändern sich die Ansichten und der Reitername – aber hier sind die wichtigsten 3 Punkte zusammengefasst:

- RSA Schlüsselgröße = mind. 2048 (stärke der Verschlüsselung / macht Server ggf. langsamer)

- Hashalgorithmus = aktuell SHA256 (gemeinsame Prüffunktion zur Verifizierung Client/Server)

- exportierbarer privater Schlüssel (für das spätere Importieren in den Webserver)

Siehe hierzu Abbildung 7.

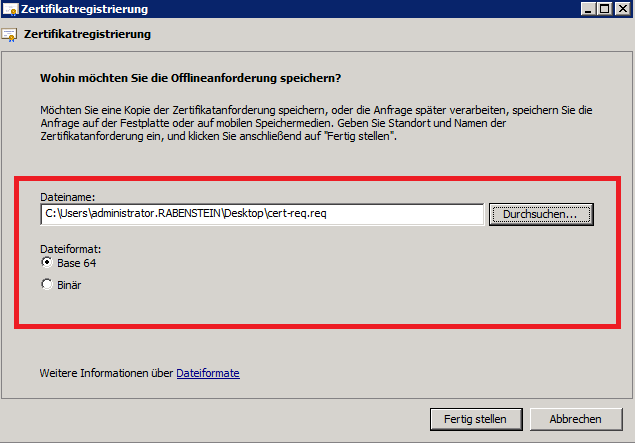

Sind alle relevanten Einstellungen/Felder konfiguriert kann der Assistent die Anforderung in Text gießen, hierzu werden wir auf die Art der Codierung befragt:

- Base64 = symmetrische Textverschlüsselung = einfach anzeig- und kopierbar

- Binär = Anfrage wird gleich minimal in binär gespeichert = nicht per Texteditior verwenden (falscher Interpretation, Datei kann nur direkt kopiert werden)

Ich empfehle in jedem Falle Base64 zu verwenden und die Anforderung als .REQ-Datei zu speichern. (nach dem Erstellen des Zertifikats ist die Request-Datei obsolet und sollte gelöscht werden)

Die Anfrage ist nun erfolgreich erstellt und kann als Text in der Webregistrierung and die Zertifizierungstelle übermittelt werden oder eben als Datei oder Mail an den Admin geschickt werden.